前回まで下記内容で3回に分けて、VPNの構築・設定要領を完了しました。

今回は、構築したVPN構成の確認と接続検証についてまとめました。

「CentOS7のVPNサーバで安全にインターネット」の記事

1.サーバ編2.SoftEther VPN Server初期設定(GUI)編3.クライアント編

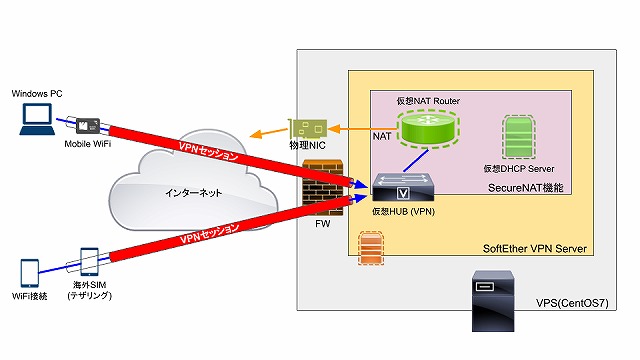

VPN構成図

◆各サーバー・クライアント情報

・KAGOYA CLOUD VPS

OPEN VZ(CPU:6コア、メモリ:2G)

・VPS

OS:CentOS7.7

・VPN Server

SoftEhter VPN Server(管理用接続ポート:TCP/5555)

・Windows PC

OS:Windows 10

・スマートフォン

OS:Android 8

◆VPN構成

クライアント端末とSoftEther VPN Serverの仮想HUB間でVPNを構成し、「SecureNAT機能」でVPSの物理NICからインターネットの各種サイトやサービスへのアクセスを利用します。

VPNセッション間はLANとなり、仮想DHCP Server機能によりIPアドレスを配布します。

192.168.30.0/24

仮想NAT Routerのインターフェイスにも設定します。

仮想HUBの設定でログの保存設定をすると、実際にVPNセッションを確立し、SecurityログやServerログを確認するとセッションの確立(L2TPやIPsec、仮想HUBへの接続、DHCP等)要領がわかると思います。

Windowsでブラウザから「確認くん」や「確認くん+」などのサービスを使って、インターネット側から見た情報がサーバのグローバルIPアドレス、サーバのホスト名になっていることがわかります。

◆IPアドレス

>ipconfig /all Windows IP 構成 ~ 中略 ~ PPP アダプター VPNSV: (一部抜粋) 説明. . . . . . . . . . . . . . . . .: VPNSV DHCP 有効 . . . . . . . . . . . . . .: いいえ 自動構成有効. . . . . . . . . . . . .: はい IPv4 アドレス . . . . . . . . . . . .: 192.168.30.10(優先) サブネット マスク . . . . . . . . . .: 255.255.255.255 デフォルト ゲートウェイ . . . . . . .: 0.0.0.0 DNS サーバー. . . . . . . . . . . . .: 192.168.30.1 NetBIOS over TCP/IP . . . . . . . . .: 有効 Wireless LAN adapter Wi-Fi: (一部抜粋) 説明. . . . . . . . . . . . . . . . .: Intel(R) Wireless-AC 9560 160MHz DHCP 有効 . . . . . . . . . . . . . .: はい 自動構成有効. . . . . . . . . . . . .: はい IPv4 アドレス . . . . . . . . . . . .: 192.168.100.105(優先) サブネット マスク . . . . . . . . . .: 255.255.255.0 リース取得. . . . . . . . . . . . . .: 2020年4月21日 20:06:13 リースの有効期限. . . . . . . . . . .: 2020年4月28日 20:06:13 デフォルト ゲートウェイ . . . . . . .: 192.168.100.1 DHCP サーバー . . . . . . . . . . . .: 192.168.100.1 DNS サーバー. . . . . . . . . . . . .: 192.168.100.1

WindowsでVPN接続後にコマンドプロンプトで「ipconfig /all」でIPアドレスの確認をしてみました。

VPNでは、IPアドレス「192.168.30.10」をDHCPから取得しています。

ですが、「DHCP 有効」が「いいえ」となっています。

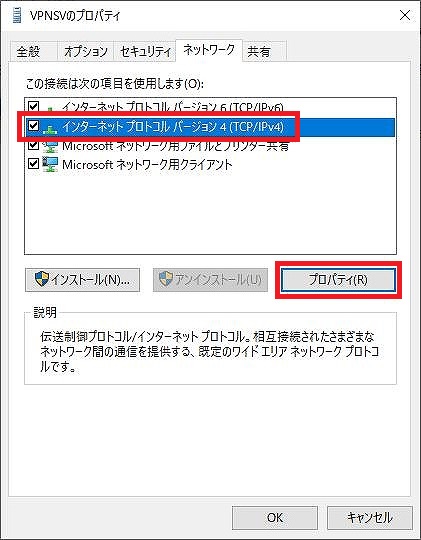

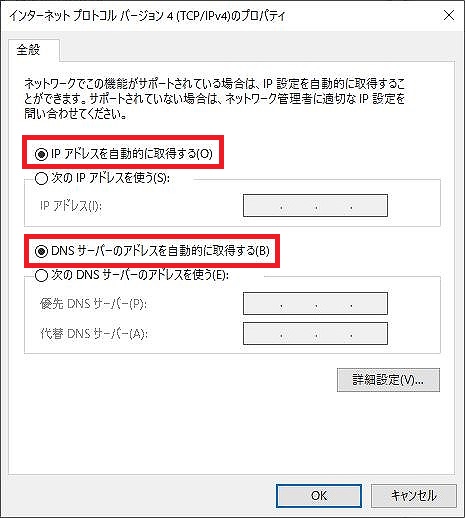

ここで、VPNのNICプロパティを表示して確認してみます。

IPアドレスとDNSも自動的に取得(DHCP)となっています。

◆経路確認

続けてネットワークの経路を確認してみます。

方法として、サーバとWindowsからそれぞれ「www.google.com」にtrace routeをします。

$ traceroute www.google.com traceroute to www.google.com (172.217.161.228), 30 hops max, 60 byte packets 1 vps23.kagoya.net (153.127.246.11) 0.085 ms 0.043 ms 0.041 ms 2 210.134.52.229 (210.134.52.229) 0.576 ms 0.810 ms 1.056 ms 3 124.248.144.206 (124.248.144.206) 0.531 ms 124.248.144.202 (124.248.144.202) 0.527 ms 124.248.144.206 (124.248.144.206) 0.610 ms 4 124.248.144.44 (124.248.144.44) 0.630 ms 124.248.144.38 (124.248.144.38) 0.666 ms 0.739 ms 5 218.228.247.73 (218.228.247.73) 1.359 ms 125.206.181.185 (125.206.181.185) 1.529 ms 1.529 ms 6 211.16.30.206 (211.16.30.206) 1.956 ms 1.940 ms 180.145.255.161 (180.145.255.161) 13.241 ms 7 108.170.243.65 (108.170.243.65) 1.772 ms 219.122.245.9 (219.122.245.9) 1.545 ms 219.122.245.13 (219.122.245.13) 1.496 ms 8 64.233.175.247 (64.233.175.247) 2.837 ms 219.122.245.42 (219.122.245.42) 2.612 ms 219.122.245.34 (219.122.245.34) 2.298 ms 9 kix06s05-in-f4.1e100.net (172.217.161.228) 1.683 ms 1.697 ms 1.711 ms

>tracert -4 www.google.com www.google.com [172.217.161.228] へのルートをトレースしています 経由するホップ数は最大 30 です: 1 68 ms 172 ms 84 ms 192.168.30.1 2 53 ms 78 ms 59 ms vps23.kagoya.net [153.127.246.11] 3 102 ms 81 ms 88 ms 210.134.52.229 4 87 ms 64 ms 136 ms 124.248.144.202 5 92 ms 66 ms 82 ms 124.248.144.44 6 79 ms 69 ms 129 ms 125.206.181.185 7 119 ms 100 ms 99 ms 211.16.30.206 8 85 ms 94 ms 83 ms 108.170.243.33 9 94 ms 73 ms 74 ms 64.233.174.193 10 59 ms 82 ms 99 ms kix06s05-in-f4.1e100.net [172.217.161.228] トレースを完了しました。

Windows(下)

1行目:-4オプションでIPv4の強制使用

6行目:1ホップ目は、仮想NATルータを通っているので、VPNが機能しています

7行目:VPSのホストサーバ(物理NIC)を経由し、インターネット側へ

以降は、サーバと同じ経路となりgoogleへ到達しています。

>tracert -4 www.google.com www.google.com [172.217.25.68] へのルートをトレースしています 経由するホップ数は最大 30 です: 1 1 ms 1 ms 2 ms speedwifi-next.home [192.168.100.1] 2 * * * 要求がタイムアウトしました。 3 79 ms 58 ms 56 ms 172.25.157.162 4 71 ms 62 ms 81 ms 172.25.157.6 5 92 ms 43 ms 90 ms 172.25.157.94 6 65 ms 85 ms 93 ms 172.25.157.173 7 92 ms 56 ms 78 ms tmfISN004.bb.kddi.ne.jp [175.130.254.197] 8 84 ms 55 ms 58 ms 27.85.224.121 9 78 ms 48 ms 48 ms 27.86.45.205 10 61 ms 43 ms 52 ms 27.86.44.186 11 77 ms 97 ms 48 ms 72.14.242.21 12 53 ms 56 ms 78 ms 209.85.245.105 13 57 ms 81 ms 50 ms 108.170.233.79 14 71 ms 63 ms 49 ms nrt13s50-in-f4.1e100.net [172.217.25.68] トレースを完了しました。

試しに、VPNセッションなしの場合です。

6行目:Mobile WiFiからインターネット側へ

当然ながら、サーバは通らないので違う経路からgoogleへと到達しています。

因みに、サーバ経由の13行目(8ホップ目)の「108.の場合です。6行目:Mobile WiFiからインターネット側へ当然ながら、サーバは通らないので違う経路からgoogleへと到達しています。因みに、サーバ経由の13行目(8ホップ目)とWindows経由の18行目(13ホップ目)の「108.170.192.0/18」ネットワークはgoogleのネットワークです。

更に言うと、Windows経由の16行目(11ホップ目)からgoogleネットワークです。

◆自Webサーバ(www.maruweb.jp.net)への経路

VPNセッションを確立した状態で、同じVPSにあるWebサーバ(このサイトのサーバ)に対しては、どのような経路になるのか…

実施する前の予想として、仮想NAT経由でインターネットを経て戻って来る!?

実施結果は…

>tracert -4 www.maruweb.jp.net www.maruweb.jp.net [153.127.246.182] へのルートをトレースしています 経由するホップ数は最大 30 です: 1 1 ms 1 ms 1 ms speedwifi-next.home [192.168.100.1] 2 * * * 要求がタイムアウトしました。 3 54 ms 40 ms 51 ms 172.25.157.162 4 69 ms 49 ms 87 ms 172.25.157.6 5 59 ms 47 ms 50 ms 172.25.157.94 6 226 ms 121 ms 54 ms 172.25.157.165 7 60 ms 87 ms 60 ms tmfISN003.bb.kddi.ne.jp [175.130.254.193] 8 40 ms 53 ms 36 ms 27.85.224.133 9 64 ms 57 ms 58 ms 27.80.241.61 10 79 ms 168 ms 341 ms 27.86.43.242 11 134 ms 58 ms 56 ms 125.29.30.126 12 63 ms 48 ms 65 ms 219.122.245.6 13 45 ms 41 ms 54 ms 180.145.255.170 14 587 ms 146 ms 100 ms 218.228.247.74 15 236 ms 311 ms 53 ms 124.248.144.35 16 205 ms 161 ms 68 ms 124.248.144.201 17 44 ms 52 ms 90 ms 210.134.52.222 18 63 ms 64 ms 51 ms vps23.kagoya.net [153.127.246.11] 19 272 ms 256 ms 365 ms www.maruweb.jp.net [153.127.246.182]

何故か、VPN接続しているにもかかわらず、mobile WiFi経由でした。

VPN接続を切断しても当然、同様の結果となってしましました。

う~ん⁉なぜ、VPNを通らない…

もう少し、調べてみたいと思います。

誰か教えて…

続き、VPN完結編です。